SMTP (порт 587/465/25) — это TCP. Чтобы отправлять почту из ограниченной сети или через egress с нужным GEO, используйте статичные прокси с поддержкой SOCKS5 или HTTP CONNECT. Важно: прокси — это транспорт до вашего разрешённого SMTP-ретранслятора (smarthost). Репутацию отправки определяют IP и политика самого SMTP-релэя (SPF/DKIM/DMARC), а не прокси. Не используйте прокси для прямой рассылки на MX-серверы — это ломает доставляемость и правила.

Какой тип прокси выбрать под SMTP

- SOCKS5 — лучший вариант для SSH/SMTP, любые TCP-порты (587/465/25).

- HTTP(S) CONNECT — работает, если корпоративный прокси разрешает

CONNECTк целевому порту (лучше 587/465). - Тип IP: IPv4 статичный — стандарт; IPv6 — опционально. Резидентские — точечно, если важен «домашний» профиль сети; мобильные — не рекомендуется (джиттер). Shared — только тесты.

- GEO: ближе к SMTP-релэю/облаку: EU — DE/NL/FR/PL, US — VA/NY/IL/TX/CA, APAC — SG/JP.

- Сессии: 1 статичный IP → 1 проект/окружение (prod/stage отдельно). IP не менять во время подключения.

Где купить прокси для SMTP

Нужны провайдеры со статичными IPv4/IPv6, поддержкой SOCKS5 и/или HTTPS/CONNECT, авторизацией (логин/пароль или whitelist), точными городами и API.

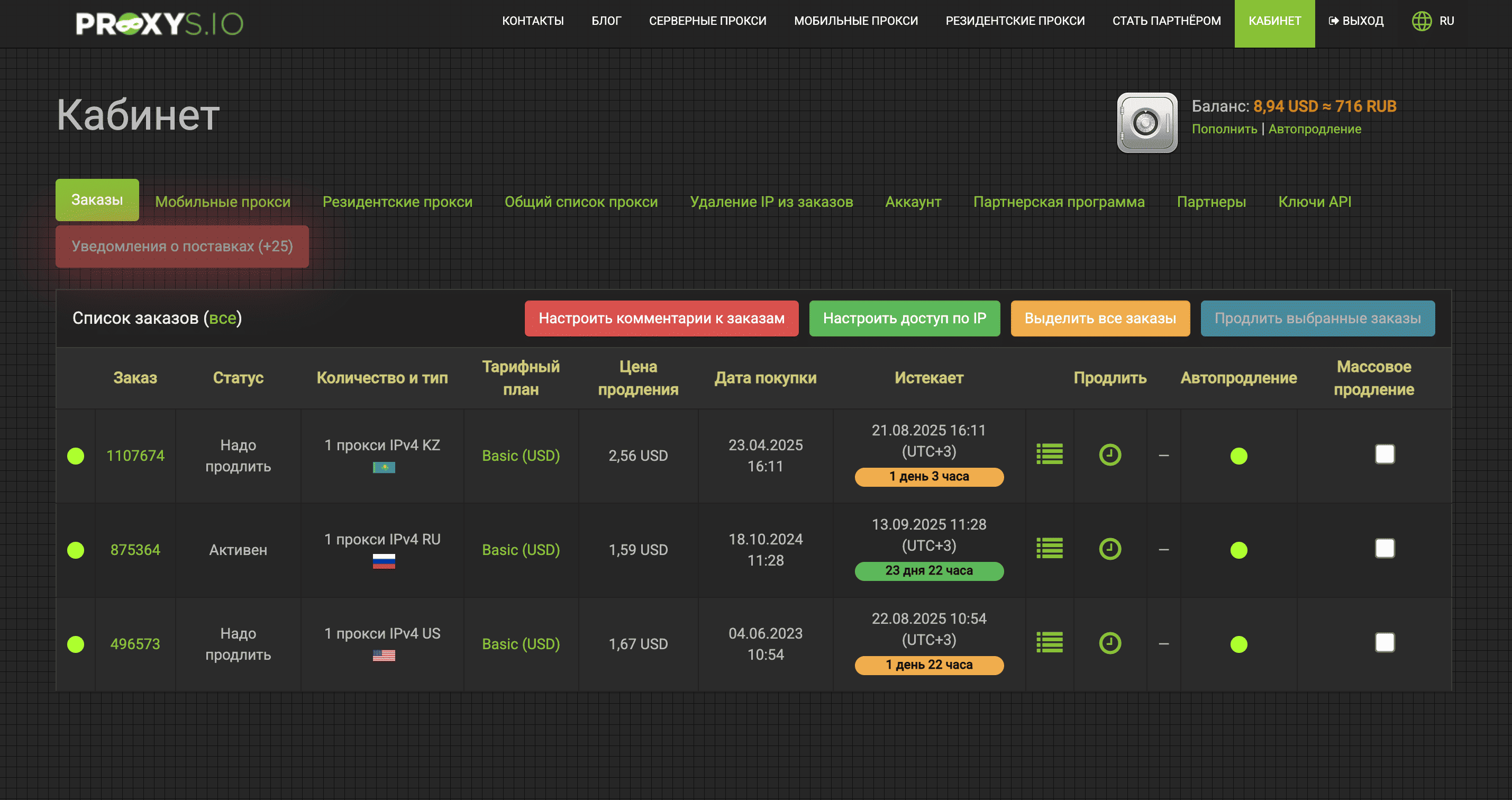

1 место: Proxys.io — статики SOCKS5/HTTP CONNECT + API

Удобно завести пулы «SMTP-Prod», «SMTP-Stage», «Ops-Relay» и закрепить IP. Быстрый выпуск/замена, десятки GEO.

- Плюсы: SOCKS5 и CONNECT, API, города, быстрая замена.

- Минусы: резидентские/мобильные дороже DC — берите точечно.

ProxyLine — низкая задержка для долгих SMTP-сессий

Статичные IPv4/IPv6, SOCKS5/HTTPS — подходят для стабильного Submission (587) и SMTPS (465).

Proxy-Store — раздельные пулы по окружениям

Статики под прод/стейдж; ротацию держите только для не-почтовых задач.

Proxy-Solutions — прицельные города и SLA

Когда критичны аптайм и близость к вашему SMTP-релэю (DE/NL/US/SG).

Где ещё можно купить

- PX6 (PROXY6) — бюджетные DC/IPv6 для тестов.

- Proxymania — резервные статики по странам.

- ShopProxy — маркетплейс с фильтрами по протоколам/GEO.

Быстрые рабочие схемы

1) Клиент/скрипт → SOCKS5 → SMTP-relay (587)

# Тест соединения через SOCKS5 ncat --proxy <proxy_ip>:<proxy_port> --proxy-type socks5 smtp.example.com 587Python (smtplib + PySocks)import smtplib, socks, socketsocks.set_default_proxy(socks.SOCKS5, "PROXY_IP", PROXY_PORT, True, "USER", "PASS")socket.socket = socks.socksocketwith smtplib.SMTP("smtp.example.com", 587, timeout=30) as s:s.starttls()s.login("login", "password")s.sendmail("from@domain.tld", ["to@domain.tld"], "Subject: test\r\n\r\nhi")2) HTTP CONNECT через stunnel (для 587/465)

Создаём локальный порт, который делает CONNECT через корпоративный прокси к smtp.example.com:587, а приложение шлёт на 127.0.0.1:1587.

# /etc/stunnel/smtp_client.conf client = yes foreground = no[submission]accept = 127.0.0.1:1587connect = smtp.example.com:587protocol = connectprotocolHost = smtp.example.com:587если прокси требует аутентификацию, используйте прокси перед stunnel (cntlm) или http-proxy в ACLзапускstunnel /etc/stunnel/smtp_client.confДалее укажите в приложении SMTP-сервер 127.0.0.1:1587 и включите STARTTLS/логин как обычно.

3) MTA (Postfix/Exim) → локальный «мост» → прокси → ваш smarthost

- Поднимите мост (пример с ncat SOCKS5):

ncat -l 127.0.0.1 1587 --proxy <proxy_ip>:<proxy_port> --proxy-type socks5 --sh-exec "ncat smtp.example.com 587" - В MTA укажите релэй на локальный порт:

Postfix:relayhost = [127.0.0.1]:1587

Exim: router transport на127.0.0.1::1587.

Надёжнее заменить ncat на systemd-unit + health-check или stunnel (см. выше).

4) SSH-туннель как временный SOCKS

# динамический SOCKS на 1080 ssh -N -D 127.0.0.1:1080 user@bastion.example.net # далее используйте 127.0.0.1:1080 как SOCKS5 в приложении/скриптеПроверка и диагностика

- Порт/доступ:

ncat --proxy ... host 587должен устанавливать TCP. - STARTTLS/SMTPS:

openssl s_client -starttls smtp -connect 127.0.0.1:1587(через ваш мост). - Аутентификация: проверьте AUTH LOGIN/PLAIN на smarthost’е; прокси здесь не участвует.

Безопасность и доставляемость (коротко)

- Не рассылайте напрямую на MX через прокси. Используйте только свой авторизованный SMTP-релэй (ESP/VPS с rDNS, SPF/DKIM/DMARC).

- rDNS/HELO/SPF/DKIM/DMARC на стороне релэя должны быть корректны; прокси этого не «чинит».

- Порты: 587 (Submission + STARTTLS) предпочтителен; 465 (SMTPS) — wrapper-TLS; 25 — часто закрыт.

- Логи: разделяйте IP по окружениям, ведите audit попыток подключения.

- Законность и ToS. Работайте строго в рамках правил провайдера и антипочтового законодательства.

Практические советы

- Выбирайте статичный SOCKS5/CONNECT ближайшего GEO к SMTP-релэю.

- Держите резервный IP того же города/ASN и переключатель профилей.

- Для CI/скриптов — используйте локальный мост (stunnel/ncat) и указывайте его как SMTP-сервер.

- Прод и стейдж — на разных IP и портах/профилях.

Чек-лист

- Подобран приватный статичный SOCKS5 или HTTP CONNECT (IPv4) нужного GEO.

- Есть мост (stunnel/ncat/SSH-SOCKS) и он успешно подключается к smarthost’у.

- Приложения/скрипты смотрят на локальный порт; авторизация/STARTTLS проходят.

- Резервный IP и мониторинг доступности настроены.

Итоги

Надёжная схема SMTP через прокси: статичный SOCKS5/HTTP CONNECT → локальный мост → ваш авторизованный SMTP-релэй на 587/465. Так вы обходите сетевые ограничения, сохраняя доставляемость и контроль GEO.

Комментариев нет